.webp)

deskbird ahora cumple con SOC 2 Tipo 2

deskbird ha logrado el cumplimiento SOC 2 Tipo 2, confirmando que sus controles de seguridad funcionan de manera consistente en la práctica, no solo en teoría. Combinado con la certificación ISO 27001 y el pleno cumplimiento del GDPR, esto proporciona a los equipos de TI y de adquisiciones la verificación independiente que necesitan para superar las revisiones de riesgo de proveedores. Todos los datos se alojan en Fráncfort, Alemania, sin ambigüedad en cuanto a la residencia de los datos.

TL;DR

Un informe SOC 2 Tipo 2 es una auditoría independiente que demuestra que los controles de seguridad de un proveedor funcionan de manera consistente durante 6 a 12 meses, no solo en papel.

deskbird cumple con SOC 2 Tipo 2

Esto es de suma importancia para los gerentes de TI, los equipos de seguridad y los responsables de adquisiciones que evalúan el software para el lugar de trabajo antes de que llegue a los empleados. Para esos equipos, el cumplimiento no es un extra deseable: es el primer filtro. Un proveedor que no lo supera no llega a la lista de preseleccionados.

Para todos los que evalúan deskbird como parte de un proceso de riesgo de proveedores, aquí te explicamos qué abarca esta conformidad, por qué SOC 2 Tipo 2 tiene peso específicamente en la industria de gestión de espacios de trabajo, y qué significa cumplir tus propios requisitos de conformidad junto con la certificación ISO 27001 y el GDPR existentes de deskbird.

Qué significa realmente la conformidad SOC 2 Tipo 2

SOC 2 Tipo 2 es una auditoría independiente que confirma que los controles de seguridad de un proveedor funcionan correctamente durante un período sostenido, normalmente de 3 a 12 meses. Es emitida por una firma de contadores públicos certificados (CPA) que observa operaciones reales: revisando los registros del sistema, probando los controles y examinando cómo se gestionan los eventos de seguridad.

El marco fue creado por el Instituto Americano de Contadores Públicos Certificados (AICPA) para organizaciones de servicios que manejan datos de clientes. La palabra clave es "Tipo 2". Un informe Tipo 1 verifica si los controles están diseñados correctamente en un momento dado. El Tipo 2 verifica si esos controles funcionaron realmente durante meses de operación en vivo.

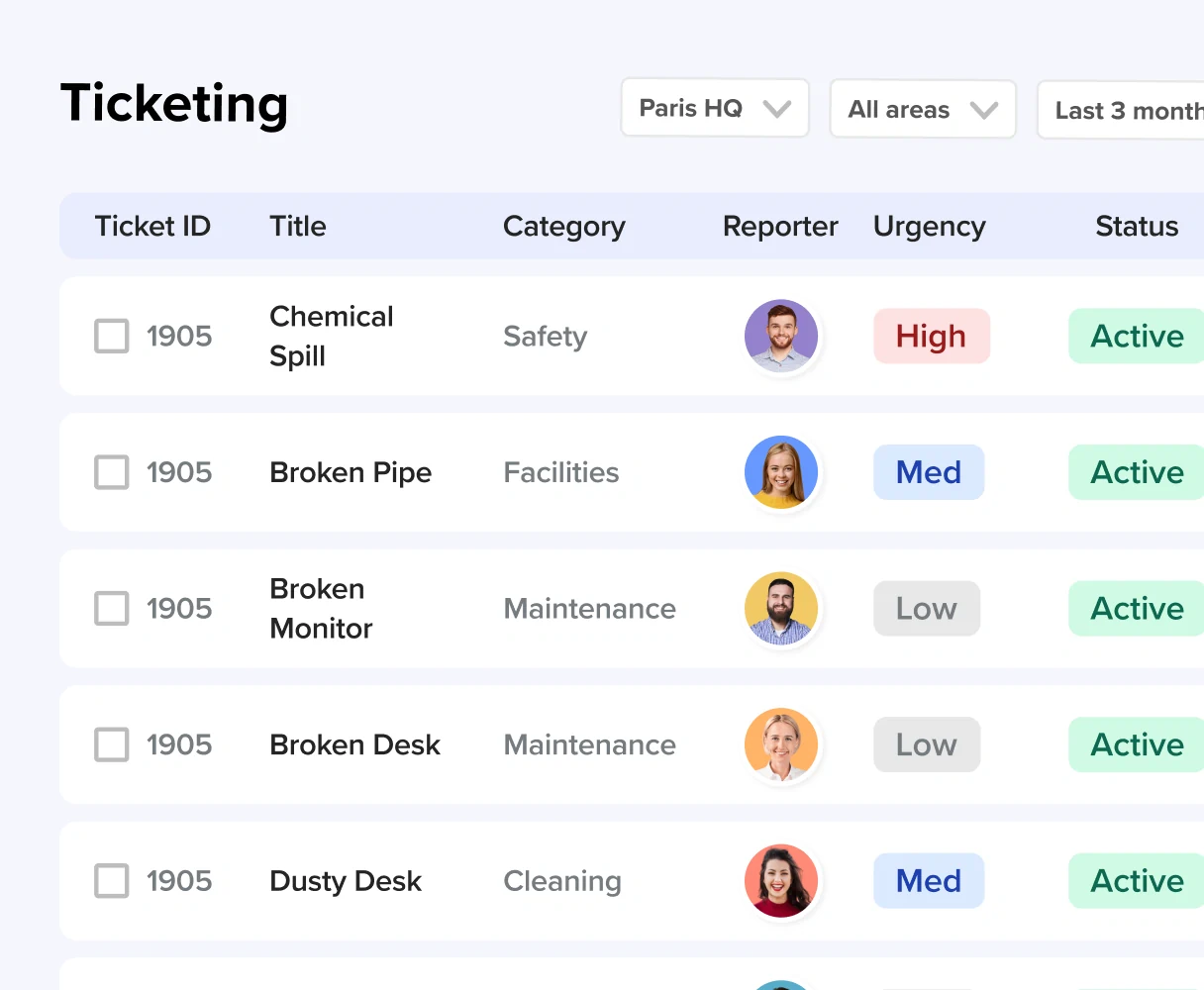

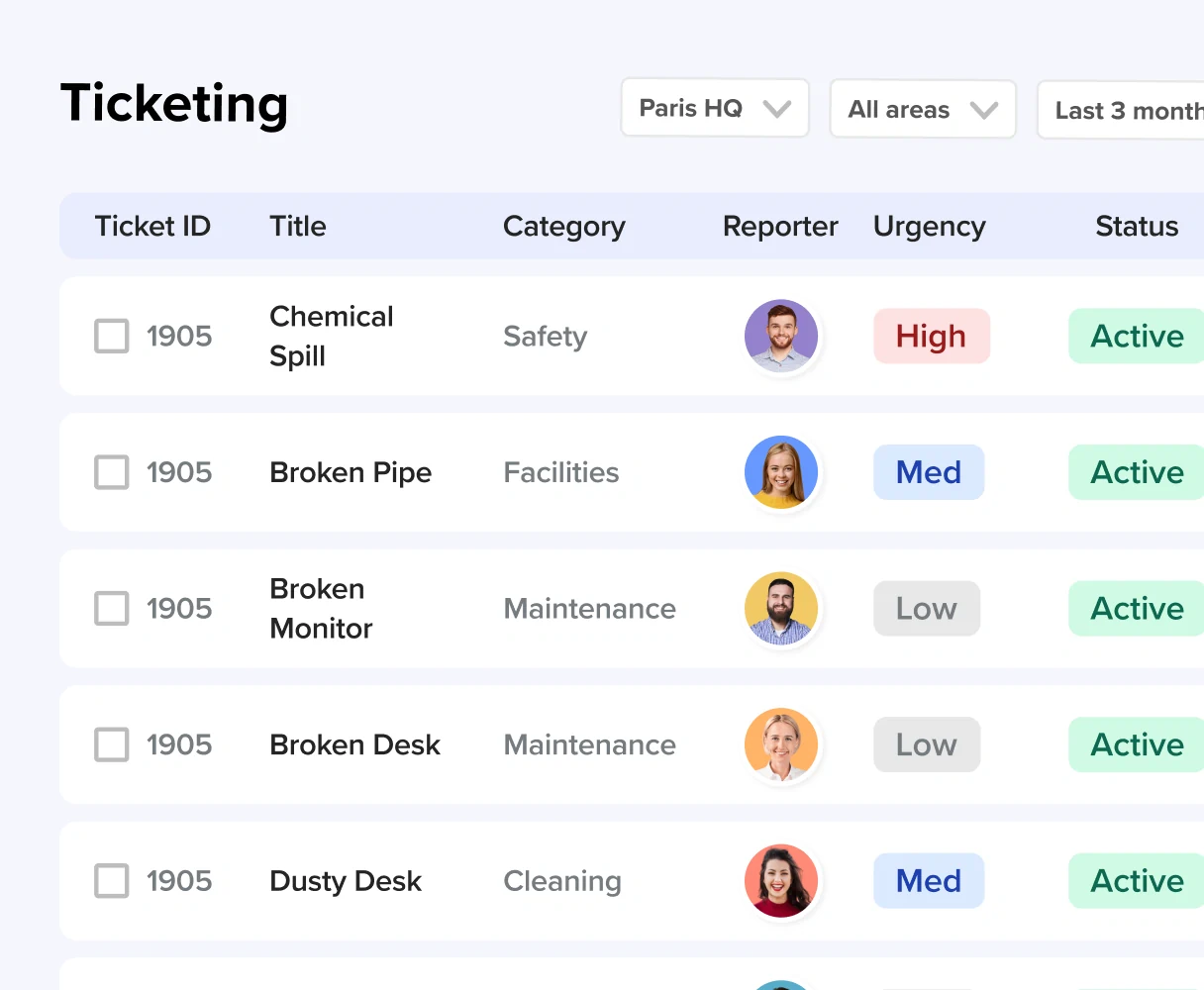

[Table1]

Los equipos de compras empresariales prefieren encarecidamente el Tipo 2 porque refleja un comportamiento consistente durante todo el período de auditoría, no una instantánea tomada en un buen día. El Tipo 1 es a menudo un trampolín para los proveedores que aún están desarrollando su postura de seguridad.

Los criterios de servicios de confianza SOC 2

Los auditores evalúan a los proveedores según hasta 5 Criterios de Servicios de Confianza. La seguridad es obligatoria en cada auditoría SOC 2. Los 4 restantes se incluyen en función de lo que hace el servicio del proveedor.

[Table2]

Por qué esto es más importante para la gestión de espacios de trabajo que para la mayoría de las categorías de software

Las plataformas de gestión de espacios de trabajo están más cerca de los datos sensibles de los empleados de lo que la mayoría de los compradores consideran inicialmente. Cuando un empleado reserva un escritorio, la plataforma registra quién estuvo en la oficina, cuándo y dónde se sentó. La gestión de visitantes captura nombres, detalles de contacto y registros de acceso al edificio. El seguimiento de asistencia construye un patrón de movimiento individual a lo largo del tiempo. Las plataformas que se integran con sistemas HRIS o infraestructura de control de acceso añaden datos de identidad a la mezcla.

Este es el tipo de datos que los reguladores, los comités de empresa y los Delegados de Protección de Datos (DPO) examinan minuciosamente. En industrias reguladas como las finanzas, la atención médica y los servicios profesionales, el nivel de seguridad para cualquier plataforma que maneje estos datos es alto. Un proveedor sin controles verificados crea responsabilidad, no solo inconvenientes.

La conformidad SOC 2 Tipo 2 proporciona a los equipos de TI y a los DPO evidencia concreta de terceros de que los controles que protegen estos datos realmente funcionan. Reemplaza largos cuestionarios de seguridad personalizados con un único informe verificable. Para los equipos de compras que realizan evaluaciones de proveedores paralelas, esto acelera considerablemente el proceso.

Qué abarca la conformidad de deskbird en la práctica

deskbird cumple con SOC 2 Tipo 2, está certificado ISO 27001 y cumple con el GDPR. Todos los datos se alojan en Fráncfort, Alemania, en la infraestructura de Google Cloud, sin que se procesen ni almacenen datos fuera de la UE.

Para los equipos de TI que realizan la evaluación técnica, esto se traduce en:

- Gestión de identidades: SSO a través de SAML y OIDC, aprovisionamiento SCIM para el alta y baja automatizada de usuarios, y control de acceso basado en roles. Las integraciones con Microsoft Entra ID y Okta significan que el acceso se revoca automáticamente cuando alguien deja la organización, sin necesidad de un ticket manual.

- Controles de privacidad de datos: Los datos de reserva se anonimizan después de un período de retención configurable. Los registros de asistencia y visitantes son exportables para tus propias auditorías de conformidad.

- Seguridad de la infraestructura: SLA de tiempo de actividad del 99,8%, alojado en la UE sin intercambio de datos con terceros para publicidad o análisis.

- Preparación para auditorías: Verificación independiente de terceros que puedes referenciar directamente en tu propia documentación de riesgo de proveedores.

El informe completo de SOC 2 está disponible bajo petición durante el proceso de evaluación. Solicita una demo para saber más.

Qué buscar en el informe SOC 2 de cualquier proveedor

Recibir un informe es el punto de partida. Esto es lo que debes verificar cuando lo revises:

- Fecha del informe. La auditoría debería haber concluido en los últimos 12 meses. Los informes más antiguos no reflejan la postura actual del proveedor.

- Alcance. Confirma que el producto específico que estás adquiriendo fue incluido en la auditoría. Un proveedor puede cumplir con SOC 2 para una línea de productos, pero no para otra.

- Excepciones. Son casos en los que los controles no funcionaron según lo previsto durante el período de auditoría. Las excepciones menores son normales. Las excepciones repetidas o significativas requieren una explicación.

- Controles de la entidad usuaria. Esta sección enumera las responsabilidades de seguridad que recaen en ti como cliente, como la gestión de niveles de acceso o la configuración de SSO. Conocerlas antes de la implementación evita deficiencias.

SOC 2 Tipo 2 e ISO 27001: cómo se comparan los dos marcos

Aunque ambos indican que un proveedor se toma la seguridad en serio, funcionan de manera diferente y son reconocidos en distintas regiones. SOC 2 es el estándar más comúnmente requerido en las adquisiciones empresariales de Norteamérica. ISO 27001 es el referente reconocido internacionalmente y ampliamente exigido en las adquisiciones empresariales europeas. La mayoría de los proveedores que operan en diferentes geografías mantienen ambos.

[Table3]

deskbird posee ambos. Para los equipos de adquisiciones que califican proveedores en distintas regiones, esto elimina la necesidad de evaluar diferentes estándares por geografía.

Cómo deskbird apoya el trabajo híbrido seguro

Gestionar un espacio de trabajo híbrido significa manejar información sensible de los empleados todos los días. Los horarios de oficina, los registros de visitantes y los registros de acceso requieren protección. Necesitas una plataforma que simplifique el trabajo híbrido para los empleados mientras mantiene los datos estrictamente seguros.

deskbird posee ambas certificaciones, SOC 2 Tipo 2 e ISO 27001. Todos los datos se alojan en la UE, garantizando el cumplimiento del GDPR. Los equipos de TI pueden gestionar el acceso de los usuarios mediante integraciones con Microsoft Entra ID, Okta y las principales plataformas HRIS utilizando SSO y SCIM.

Esta infraestructura te permite automatizar el aprovisionamiento y desaprovisionamiento de usuarios sin trabajo manual. Obtienes visibilidad en tiempo real del uso del espacio y registros de cumplimiento automatizados listos para auditorías. La plataforma se integra con las herramientas que tu equipo ya utiliza, incluyendo Microsoft Teams, Slack y Outlook.

Si quieres una plataforma lista para SOC 2 Tipo 2 para el trabajo híbrido, solicita una demo.

Preguntas frecuentes

¿deskbird cumple con SOC 2 Tipo 2?

Sí. deskbird cumple con SOC 2 Tipo 2. La auditoría cubre la plataforma principal de gestión del lugar de trabajo, incluyendo la reserva de escritorios, la reserva de salas y la gestión de visitantes. El informe completo está disponible bajo petición para las organizaciones que realizan revisiones de seguridad de proveedores.

¿Por qué es importante el cumplimiento de SOC 2 Tipo 2 para el software de gestión de espacios de trabajo?

El software de gestión del lugar de trabajo registra quién estuvo en la oficina, cuándo y dónde, además de los registros de visitantes y, a veces, datos de identidad de sistemas de RR. HH. o control de acceso. Ese perfil de datos provoca un escrutinio riguroso en las revisiones de riesgo de proveedores.

SOC 2 Tipo 2 significa que un auditor independiente ha verificado que los controles que protegen esos datos realmente funcionan. Para los equipos de TI y de adquisiciones, esto reemplaza los extensos cuestionarios de seguridad por un único informe verificable.

¿deskbird almacena datos en la UE?

Sí. Todos los datos de deskbird se alojan en Alemania, en la infraestructura de Google Cloud. No se procesa ni almacena ningún dato fuera de la UE, independientemente de dónde opere el cliente.

¿Qué integraciones de seguridad soporta deskbird?

deskbird soporta SSO a través de SAML y OIDC, aprovisionamiento SCIM y control de acceso basado en roles. Se integra con Microsoft Entra ID, Okta y las principales plataformas HRIS. El aprovisionamiento y desaprovisionamiento de usuarios se puede automatizar completamente a través de estas integraciones.

¿Qué datos de empleados procesa deskbird?

deskbird procesa datos de reserva (reservas de escritorios, reservas de salas, registros de visitantes), registros de asistencia e información de horarios. Los datos se anonimizan después de un período de retención configurable. Los datos a nivel individual solo son accesibles para administradores autorizados, con registros de auditoría completos disponibles para fines de cumplimiento.

¿Cómo gestiona deskbird la baja de usuarios?

Mediante la integración SCIM con Entra ID y Okta, las cuentas de usuario se desaprovisionan automáticamente cuando alguien abandona la organización. El acceso se revoca sin pasos manuales ni tickets de soporte.

Reserva una demo para revisar la seguridad de deskbird de primera mano

- Certificado SOC 2 Tipo 2 e ISO 27001, con datos alojados en la UE

- Registros de cumplimiento listos para auditoría y controles GDPR integrados

.svg.png)

%202%20(1).svg)