.webp)

deskbird jetzt SOC-2-Typ-2-konform

deskbird hat die SOC-2-Typ-2-Zertifizierung erreicht und bestätigt damit, dass seine Sicherheitskontrollen in der Praxis – nicht nur auf dem Papier – zuverlässig funktionieren. Zusammen mit der ISO-27001-Zertifizierung und vollständiger DSGVO-Konformität erhalten IT-Teams und Beschaffung die unabhängige Verifikation, die sie für Anbieterrisikoprüfungen benötigen. Alle Daten werden in Frankfurt am Main gehostet – keine Unklarheiten beim Datenspeicherort.

Kurz zusammengefasst

Ein SOC-2-Typ-2-Bericht ist ein unabhängiges Prüfungsgutachten, das belegt, dass die Sicherheitskontrollen eines Anbieters über einen Zeitraum von 6 bis 12 Monaten konsequent funktionieren – nicht nur auf dem Papier.

deskbird ist nach SOC 2 Typ 2 zertifiziert

Das ist vor allem für IT-Manager:innen, Sicherheitsteams und Beschaffungsverantwortliche wichtig, die Workplace-Software prüfen, bevor sie zu Mitarbeitenden gelangt. Für diese Teams ist Compliance kein nettes Extra – sondern das erste Auswahlkriterium. Wer diese Hürde nicht nimmt, schafft es nicht in die engere Auswahl.

Für alle, die deskbird im Rahmen eines Vendor-Risk-Prozesses prüfen: Hier erfährst du, was diese Zertifizierung abdeckt, warum SOC 2 Typ 2 gerade in der Workplace-Management-Branche so wichtig ist und was es bedeutet, neben der bestehenden ISO-27001-Zertifizierung und der DSGVO auch deine eigenen Compliance-Anforderungen zu erfüllen.

Was SOC-2-Typ-2-Konformität wirklich bedeutet

SOC 2 Typ 2 ist ein unabhängiges Audit, das bestätigt, dass die Sicherheitskontrollen eines Anbieters über einen längeren Zeitraum – in der Regel 3 bis 12 Monate – ordnungsgemäß funktionieren. Es wird von einer Wirtschaftsprüfungsgesellschaft ausgestellt, die den laufenden Betrieb beobachtet. Dazu gehört die Prüfung der Systemprotokolle, das Testen von Kontrollen und die Untersuchung des Umgangs mit Sicherheitsvorfällen.

Das Rahmenwerk wurde vom American Institute of Certified Public Accountants (AICPA) für Dienstleistungsunternehmen entwickelt, die mit Kundendaten arbeiten. Das Stichwort lautet „Typ 2". Ein Typ-1-Bericht prüft, ob Kontrollmechanismen zu einem bestimmten Zeitpunkt korrekt ausgelegt sind. Typ 2 prüft, ob diese Kontrollmechanismen über Monate im laufenden Betrieb tatsächlich funktioniert haben.

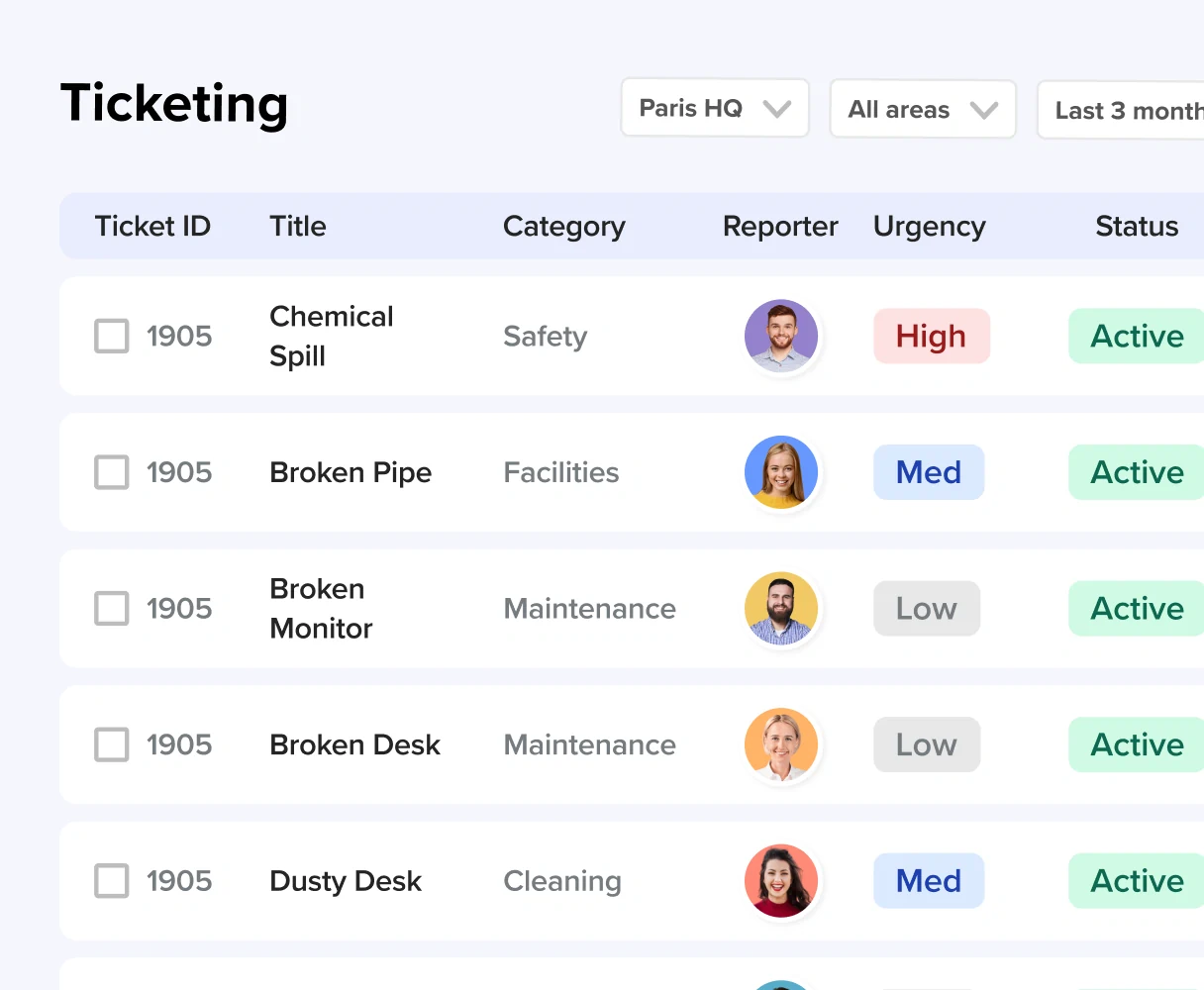

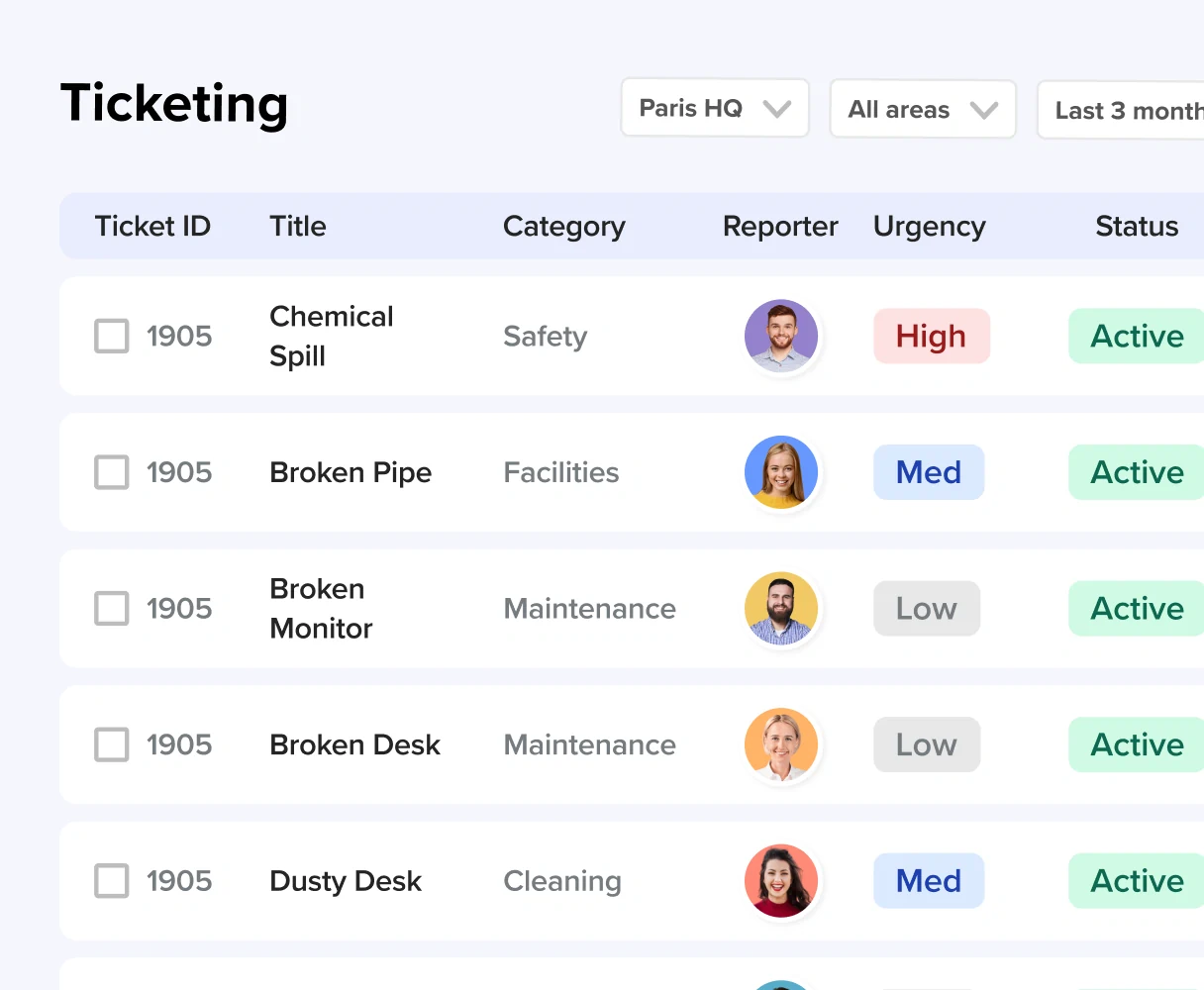

[Table1]

Enterprise-Beschaffungsteams bevorzugen klar Typ 2, weil dieser konsistentes Verhalten über den gesamten Prüfungszeitraum widerspiegelt – nicht nur eine Momentaufnahme an einem besonders guten Tag. Typ 1 dient oft als Sprungbrett für Anbieter, die ihre Sicherheitslage noch ausbauen.

Die SOC-2-Trust-Services-Kriterien

Prüfende bewerten Anbieter anhand von bis zu 5 Trust-Services-Kriterien. Sicherheit ist bei jedem SOC-2-Audit obligatorisch. Die übrigen 4 werden je nach Art der Dienstleistung des Anbieters einbezogen.

[Table2]

Warum das für Workplace-Management wichtiger ist als für die meisten anderen Softwarekategorien

Workplace-Management-Plattformen sind enger mit sensiblen Mitarbeiterdaten verknüpft, als den meisten Beschaffungsteams zunächst bewusst ist. Wenn Mitarbeitende einen Schreibtisch buchen, protokolliert die Plattform, wer wann im Büro war und wo jemand gesessen hat. Besuchermanagement erfasst Namen, Kontaktdaten und Zugangsprotokolle. Die Anwesenheitserfassung erstellt über die Zeit ein Muster individueller Bewegungen. Plattformen, die sich in HRIS-Systeme oder Zugangskontrollinfrastruktur integrieren lassen, fügen Identitätsdaten hinzu.

Das sind genau die Daten, die Aufsichtsbehörden, Betriebsräte und Datenschutzbeauftragte genau prüfen. In regulierten Branchen wie Finanzwesen, Gesundheitswesen und Dienstleistungen liegen die Sicherheitsanforderungen für jede Plattform, die mit diesen Daten arbeitet, sehr hoch. Ein Anbieter ohne nachgewiesene Sicherheitsvorkehrungen schafft Haftungsrisiken – nicht nur Unannehmlichkeiten.

SOC-2-Typ-2-Konformität liefert IT-Teams und Datenschutzbeauftragten konkrete Nachweise von Drittparteien, dass die Schutzkontrollen für diese Daten tatsächlich funktionieren. Sie ersetzt langwierige, individuell angepasste Sicherheitsfragebögen durch einen einzigen überprüfbaren Bericht. Für Beschaffungsteams, die mehrere Anbieterbewertungen parallel durchführen, beschleunigt das den Prozess erheblich.

Was die Compliance von deskbird in der Praxis abdeckt

deskbird ist nach SOC 2 Typ 2 zertifiziert, ISO-27001-zertifiziert und DSGVO-konform. Alle Daten werden in Frankfurt am Main auf der Google-Cloud-Infrastruktur gehostet – keine Daten werden außerhalb der EU verarbeitet oder gespeichert.

Für IT-Teams, die die technische Bewertung durchführen, bedeutet das konkret:

- Identity Management: SSO über SAML und OIDC, SCIM-Provisioning für automatisiertes User-Onboarding und -Offboarding sowie rollenbasierte Zugriffskontrolle. Durch die Integration mit Microsoft Entra ID und Okta wird der Zugriff automatisch widerrufen, wenn jemand das Unternehmen verlässt – ohne manuellen Aufwand.

- Datenschutzkontrollen: Buchungsdaten werden nach einer konfigurierbaren Aufbewahrungsfrist anonymisiert. Anwesenheits- und Besucherprotokolle lassen sich für eigene Compliance-Audits exportieren.

- Infrastruktursicherheit: SLA mit 99,8 % Verfügbarkeit, EU-Hosting ohne Datenweitergabe an Dritte für Werbe- oder Analysezwecke.

- Audit-Bereitschaft: Unabhängige Drittverifikation, auf die du in deiner eigenen Vendor-Risk-Dokumentation direkt verweisen kannst.

Der vollständige SOC-2-Bericht ist während des Evaluierungsprozesses auf Anfrage verfügbar. Demo anfordern und mehr erfahren.

Worauf du im SOC-2-Bericht eines Anbieters achten solltest

Den Bericht zu erhalten ist der Ausgangspunkt. Das solltest du bei der Durchsicht prüfen:

- Datum des Berichts. Das Audit sollte innerhalb der letzten 12 Monate abgeschlossen worden sein. Ältere Berichte geben nicht die aktuelle Sicherheitslage des Anbieters wieder.

- Scope. Vergewissere dich, dass das Produkt, das du kaufst, im Audit berücksichtigt wurde. Ein Anbieter kann für eine Produktlinie SOC-2-konform sein, für eine andere jedoch nicht.

- Ausnahmen. Das sind Fälle, in denen Kontrollmechanismen während des Prüfungszeitraums nicht wie vorgesehen funktioniert haben. Wenige geringfügige Ausnahmen sind normal. Wiederholte oder schwerwiegende Ausnahmen bedürfen einer Erklärung.

- User-Entity-Controls. Dieser Abschnitt listet Sicherheitsaufgaben auf, die dir als Kunden obliegen – etwa die Verwaltung von Zugriffsebenen oder die SSO-Konfiguration. Wer diese vor der Implementierung kennt, vermeidet Lücken.

SOC 2 Typ 2 und ISO 27001 im Vergleich

Obwohl beide zeigen, dass ein Anbieter Sicherheit ernst nimmt, funktionieren sie unterschiedlich und werden in verschiedenen Regionen anerkannt. SOC 2 ist der Standard, der bei Enterprise-Beschaffung in Nordamerika am häufigsten verlangt wird. ISO 27001 ist der international anerkannte Maßstab und wird bei europäischer Enterprise-Beschaffung häufig gefordert. Die meisten global tätigen Anbieter erfüllen beide.

[Table3]

deskbird erfüllt beide. Für Beschaffungsteams, die Anbieter in verschiedenen Regionen qualifizieren, entfällt dadurch die Notwendigkeit, je nach Region unterschiedliche Standards zu prüfen.

Wie deskbird sicheres hybrides Arbeiten unterstützt

Die Verwaltung eines Hybridbüros bedeutet, täglich mit sensiblen Mitarbeiterdaten umzugehen. Dienstpläne, Besucherlisten und Zugangsprotokolle müssen geschützt werden. Du brauchst eine Plattform, die hybrides Arbeiten für Mitarbeitende einfach macht – und deren Daten gleichzeitig streng schützt.

deskbird verfügt sowohl über die SOC-2-Typ-2- als auch die ISO-27001-Zertifizierung. Alle Daten werden in der EU gehostet, was DSGVO-Konformität gewährleistet. IT-Teams können den Benutzerzugriff über Integrationen mit Microsoft Entra ID, Okta und den wichtigsten HRIS-Plattformen mithilfe von SSO und SCIM verwalten.

Mit dieser Infrastruktur lässt sich das Einrichten und Deaktivieren von Benutzerkonten ohne manuellen Aufwand automatisieren. Du erhältst Echtzeit-Einblick in die Flächennutzung und automatisierte Compliance-Protokolle, die für Audits bereit sind. Die Plattform integriert sich in Tools, die das Team bereits nutzt – darunter Microsoft Teams, Slack und Outlook.

Wenn du eine nach SOC 2 Typ 2 zertifizierte Plattform für hybrides Arbeiten suchst, fordere eine Demo an.

Häufig gestellte Fragen

Ist deskbird konform mit SOC 2 Typ 2?

Ja. deskbird ist konform mit SOC 2 Typ 2. Die Prüfung umfasst die zentrale Arbeitsplatzmanagement-Plattform einschließlich Schreibtischbuchung, Raumbuchung und Besuchermanagement. Der vollständige Bericht ist auf Anfrage für Unternehmen erhältlich, die Sicherheitsüberprüfungen ihrer Lieferanten durchführen.

Warum ist die SOC-2-Typ-2-Konformität für Workplace-Software wichtig?

Workplace-Management-Software protokolliert, wer wann und wo im Büro war, sowie Besucherdaten und manchmal Identitätsdaten aus HR- oder Zugangskontrollsystemen. Dieses Datenprofil löst bei Vendor-Risk-Prüfungen genaue Überprüfungen aus.

SOC 2 Typ 2 bedeutet, dass ein unabhängiger Prüfer bestätigt hat, dass die Schutzkontrollen für diese Daten tatsächlich funktionieren. Für IT- und Beschaffungsteams ersetzt das langwierige Sicherheitsfragebögen durch einen einzigen überprüfbaren Bericht.

Speichert deskbird Daten in der EU?

Ja. Alle deskbird-Daten werden in Deutschland auf der Google-Cloud-Infrastruktur gehostet. Es werden keine Daten außerhalb der EU verarbeitet oder gespeichert – unabhängig davon, wo der Kunde tätig ist.

Welche Sicherheitsintegrationen unterstützt deskbird?

deskbird unterstützt SSO über SAML und OIDC, SCIM-Provisioning und rollenbasierte Zugriffskontrolle. Die Integration mit Microsoft Entra ID, Okta und den gängigen HRIS-Plattformen ist möglich. User-Provisioning und -Deprovisioning können über diese Integrationen vollständig automatisiert werden.

Welche Mitarbeiterdaten verarbeitet deskbird?

deskbird verarbeitet Buchungsdaten (Schreibtischbuchung, Raumbuchung, Besucher-Check-ins), Anwesenheitsdaten und Planungsinformationen. Daten werden nach einer konfigurierbaren Aufbewahrungsfrist anonymisiert. Auf personenbezogene Daten können nur autorisierte Admins zugreifen; vollständige Audit-Protokolle stehen für Compliance-Zwecke zur Verfügung.

Wie handhabt deskbird das User-Offboarding?

Durch die SCIM-Integration mit Entra ID und Okta werden Benutzerkonten automatisch deaktiviert, wenn jemand das Unternehmen verlässt. Der Zugriff wird ohne manuelle Schritte oder Support-Tickets widerrufen.

Demo buchen und die Sicherheit von deskbird selbst prüfen

- Zertifiziert nach SOC 2 Typ 2 und ISO 27001, Datenhosting in der EU

- Audit-bereite Compliance-Protokolle und integrierte DSGVO-Kontrollen

.svg.png)

%202%20(1).svg)